Plötzlich wurden die Bildschirme schwarz. Der gesamte Betrieb eines Krankenhauses in Neuss war lahmgelegt. Hacker hatten sich in das System eingeschlichen und einen Trojaner eingeschleust, der Virus hat sich wie eine Lawine auf allen Rechnern ausgebreitet. Das Krankenhaus war Ziel eines Internetangriffs geworden. Die Erpresser verlangten Geld, dann würden sie die Daten wieder freigeben. Wahrscheinlich hatte sich der Virus über einen E-Mail-Anhang ausbreiten können, der von einem Mitarbeiter versehentlich geöffnet worden war. „Davor ist man auch mit der besten Technik nur bedingt geschützt“, sagt Götz Weinmann, Security-Berater der IT-Sicherheitsfirma Thinking Objects. Bei fast allen Angriffen der vergangenen zwei Jahre waren Hacker immer ein wenig auf die Mithilfe von Mitarbeitern angewiesen, um in ein System eindringen zu können. „Meist ist nur ein Klick nötig, um einen Anhang zu öffnen oder einmal ›ja, ich will‹ zu drücken, damit sich Viren eines Computersystems bemächtigen können“, sagt der IT-Experte. Ransomware heißt die Methode, mit der Kriminelle Firmen, Vereine und Ämter bedrohten. Über 150 Anzeigen gingen in den ersten Monaten des Jahres wegen solcher erpresserischer Angriffe beim nordrhein-westfälischen Landeskriminalamt ein. Bereits 2012 hatte ein Hacker das Online-Karriere-Netzwerk LinkedIn geknackt und Millionen Datensätze mit Benutzernamen und Passwörtern erbeutet. Seit Kurzem bietet er sie online zum Verkauf. Dafür gibt es einen lebhaften Schwarzhandel. „Für ein paar Dollar können Sie im ›Darknet‹ 100.000 Datensätze kaufen“, sagt Götz Weinmann. „Bezahlt wird an sogenannte Treuhänder, die das Geld dann weiterleiten.“ Vergangenes Jahr wurde der französische Fernsehsender TV5MONDE Opfer einer Hacker- Attacke. Die mutmaßlichen Täter kamen aus der Terrororganisation Islamischer Staat. Sie legten den Betrieb über Stunden vollständig lahm. Keiner der Kanäle konnte senden. Erst nach Tagen gelang es dem Sender, zum normalen Betrieb zurückzukehren.

Ein Backup kann helfen

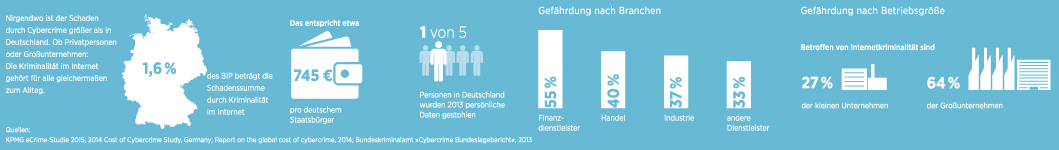

Erpressung, Datenklau oder Sabotage – das Bundesamt für Sicherheit in der Informationstechnik (BSI) registriert immer raffiniertere Angriffe auf IT-Systeme. Die Ziele sind immer häufiger Unternehmen. 80 Prozent waren bereits von einem Sicherheitsvorfall betroffen. Beim BSI beobachtet man kurzzeitige massive Spam-Wellen, deren E-Mail-Anhänge sogenannte „Downloader“ beinhalten. Das sind beispielsweise als Word-Dokumente oder JavaScript getarnte Dateien, die unbemerkt Schadprogramme laden. Ist es zu einer Infektion gekommen und liegt kein Backup vor, stehen die Betroffenen vor dem Problem, wieder Zugriff auf die verschlüsselten Daten zu bekommen. Nur selten gelingt es, diese Daten eigenhändig wiederherzustellen. Laut BSI liegt die Gesamtzahl der PC-basierten Schadprogrammvarianten bei mehr als 250 Millionen, täglich kommen rund 300.000 neue hinzu. In Deutschland gibt es jeden Monat mindestens eine Million Infektionen. Für Smartphones und Tablets sollen bereits mindestens drei Millionen Schadprogramme existieren. Die Welt des Cybercrime wird größer und professioneller. Dennoch unterschätzen viele Firmen die Gefahr. Spätestens wenn die eigene Firma Ziel eines Angriffs wurde, ist man bereit, in Sicherheitstechnik zu investieren. Erst nachdem Hacker in 90 Server der JP-Morgan-Bank eingedrungen und Daten von über 80 Millionen Kunden erbeutet hatten, versprach die Führungsspitze Investitionen in die IT-Sicherheit von 250 Millionen US-Dollar.

Zwei Drittel aller deutschen Unternehmen waren bereits Opfer von Hackings.

Sparen ist ein Sicherheitsrisiko

Obwohl in den deutschen Unternehmen das Bewusstsein für die Gefahren von Cyber- Attacken weiter steigt, rüsten sich die wenigsten von ihnen umfassend dagegen. Eine Umfrage des Technologie-Unternehmens Akamai in der IT-Branche zeigte, dass 65 Prozent der Befragten das Bedrohungsrisiko als „hoch“ oder „sehr hoch“ einschätzen. In einer vergleichbaren Umfrage vom vergangenen Jahr waren nur 61 Prozent dieser Meinung. Die Praxis gibt den Vorsichtigen recht. Fast zwei Drittel der deutschen Unternehmen waren einer Telekom-Studie zufolge bereits Opfer von Hackings – 15 Prozent sogar mehrmals. Hacker und Datendiebe haben es nicht nur auf Kundendaten abgesehen, sondern oft auch auf Finanzdaten, Strategiepapiere, Patente und Konstruktionspläne, aber auch auf das Preismanagement oder Personaldaten. „Und manchmal auch einfach nur darauf, möglichst großen Schaden anzurichten“, sagt Istvan Lam, CEO des Schweizer Cloud-Dienstes Tresorit, der auf End-to-End-Verschlüsselungen spezialisiert ist. Doch Lam betont, dass sich viel dagegen tun lasse: „Anstelle des Anhangs sollte man lediglich einen Link zu einem geschützten Cloud-Server oder einen passwortgeschützten, verschlüsselten Downloadlink versenden – so lässt sich sicherstellen, dass Dokumente nur von den Personen geöffnet werden können, für die sie bestimmt sind.“ Wer keinen Zugriff auf den sicheren Server habe, könne auch nichts mit der gehackten oder fehlgeleiteten E-Mail anfangen. Eine erste Schutzmaßnahme ist natürlich, Passwörter nicht öffentlich zugänglich zu machen und darüber hinaus komplexer zu gestalten. Ebenso ratsam ist es, den Zugang zu Firmenkonten lediglich auf jene Kollegen zu beschränken, die diesen auch tatsächlich zur täglichen Arbeit benötigen. Unternehmen sollten zudem in eigene Lizenzen für jeden Mitarbeiter investieren, der Zugang zu einem Dienst benötigt, denn Sparen werde sonst schnell zum Sicherheitsrisiko. „Eine große Sicherheitslücke in Unternehmen sind Passwörter dann, wenn sich mehrere Kollegen ein Passwort für einen Zugang teilen“, sagt Sicherheitsexperte Lam. Denn oftmals seien geteilte Passwörter auch simpler, als sie sein sollten, und würden auch nicht zwangsläufig geändert, wenn zum Beispiel ein Praktikant das Unternehmen verlässt. Sicherheitsforscher haben herausgefunden, dass bei Millionen von gestohlenen Daten das am häufigsten verwendete Passwort „123456“ gewesen war.

Bei Millionen von gestohlenen Daten war das am häufigsten verwendete Passwort ›123456‹.

Keine Alternative zu Passwort

„Verschlüsseln von E-Mails ist eine gute Methode, um sich gegen ein Mitlesen von E-Mails zu schützen, gegen Hackings ist man damit machtlos“, sagt Götz Weinmann. Gegen den Datenklau helfen nur sichere Passwörter. Hinzu kommt, und das ist menschlich nachvollziehbar, dass jeder User am liebsten einfache Wörter benutzt, also solche, die er sich leicht merken kann. Bei steigenden Anforderungen an ein Passwort, beispielsweise die Vorschrift, dass es aus Buchstaben- und Zahlenkombinationen bestehen und einen Mix aus Groß- und Kleinbuchstaben enthalten muss, ist der Code zwar sicherer. „Die Leute benutzen aber für alle Anwendungen dasselbe Passwort“, sagt Weinmann. „Sie stellen immer ein hohes Sicherheitsrisiko dar, aber es gibt keine Alternative zu ihnen.“ Manchmal initiieren Unternehmen selbst Aktionen, um die Mitarbeiter für das Thema Datensicherheit zu sensibilisieren. So brachte die Berliner Polizei gefälschte E-Mails in Umlauf, um die Log-in-Daten ihrer Beamten abzugreifen. In über der Hälfte der Fälle gelang dies auch. Mehr als 250 Polizisten öffneten die mit einem Link versehene E-Mail, die im Corporate Design der Polizei gestaltet war und die Beamten anwies, ihre dienstlichen und privaten Passwörter im angeblich sicheren Passwortspeicher der Polizei Berlin zu deponieren. 35 kamen dieser Aufforderung nach. Datendiebstahl, Erpressersoftware und von Hackern verursachte Serverausfälle machen immer mehr Behörden und Unternehmen zu schaffen. Bisher gibt es für die angegriffenen Unternehmen oft nur die Wahl, entweder das teure Lösegeld zu bezahlen oder sich Hilfe von Experten zu holen. Das BSI hat deshalb vergangenes Jahr ein Gesetz ins Leben gerufen, das Betreiber „kritischer Infrastruktur“ verpflichtet, Hacks und andere Cyberangriffe zu melden. Gemeint sind damit alle Unternehmen, die wichtige Ressourcen wie Strom, Wasser, Finanzen oder Telekommunikationswege bereitstellen. Als Schwellenwert gilt hier: Sind 500.000 oder mehr Menschen von der Anlage abhängig, muss das Unternehmen Alarm schlagen. Künftig will das BSI aber auch Hilfe anbieten: Das Bundesamt plant, ab 2017 insgesamt 20 mobile Einsatzkräfte für diese Unternehmen sowie für Behörden bereitzustellen. Diese Mobile Incident Response Teams (MIRT) sollen helfen, Angriffe abzuwehren und die IT-Infrastruktur nach dem Angriff zu stabilisieren. Bislang melden viele Unternehmen Hackerangriffe nicht – aus Angst, Firmeninterna preiszugeben oder den guten Ruf aufs Spiel zu setzen.

3 Fragen an Götz Weinmann

Sie schulen Mitarbeiter von Unternehmen und wollen sie für das Thema Datensicherheit sensibilisieren. Wie funktionieren diese Awareness-Trainings?

In unseren Live-Hackings verschicken wir zum Beispiel gefälschte Mails. Die Mitarbeiter können direkt miterleben, was passiert, wenn ein Anhang geöffnet wird und sich der Virus verbreitet. Das erhöht die persönliche Betroffenheit.

Bringen Sie ihnen bei, sichere Passwörter zu benutzen?

Das ist eine Sache der Motivation. Und auch hier versuchen wir vorzumachen, wie schnell ein Passwort geknackt werden kann. Wir bitten den Mitarbeiter beispielsweise, ein beliebiges sechsstelliges kleingeschriebenes Passwort einzugeben. Wenn die Leute sehen, dass unsere Software es in spätestens neun Minuten knacken kann, führt das schnell zu einer Änderung des Verhaltens.

Aus Angst, Passwörter zu vergessen und nicht auf einen Dienst oder ein Programm zugreifen zu können, benutzt man immer dieselben Login-Daten.

Das ist ein großes Problem, aber auch sehr menschlich. Dafür gibt es Passwort-Management- Tools. Sie brauchen nur noch ein Master-Passwort und die Software, die mit dem Browser zusammen gestartet wird, entwickelt selbstständig bis zu 40-stellige sichere Passwörter. Die kennen Sie gar nicht. Dank starker Verschlüsselung ist die automatische Synchronisation in der Cloud ein ideales Backup.

Alle aktuellen Termine der Mittelstandstage finden Sie hier.

Hackerangriffe im Visier: das Beispiel Commerzbank

Die Betrugsprävention der Commerzbank beobachtet neue Formen des Betrugs, die man als „Business-E-Mail-Compromise“, kurz „BEC-Fraud“, bezeichnet. Hier ist der Mitarbeiter das Ziel, der durch geschickte Täuschung scheinbar rechtmäßige Zahlungen autorisieren soll. Dies geschieht meist durch E-Mails, die vorgeben, vom Chef versandt worden zu sein. Auch Betrugsmaschen, bei denen plötzlich geänderte Bankverbindungen verwendet werden sollen oder Zielkonten erwarteter Rechnungen durch einen E-Mail-Hack verfälscht werden, nehmen zu. Dies verlangt von Firmen vor allem einen anderen Umgang mit dem Medium E-Mail. Die Commerzbank empfiehlt, Stammdaten wie Kontoverbindungen und Versandadressen nur über eine Rückversicherung beim Versender zu ändern, zum Beispiel über einen Anruf.

Checkliste Cybercrime: Wie sich Unternehmen schützen können

So gewährleisten Sie die IT-Sicherheit in Ihrem Unternehmen:

- Öffnen Sie keine Anlagen oder Anhänge von Absendern, denen Sie nicht vertrauen.

- Identifizieren Sie risikobehaftete Prozesse und stellen Sie Kontrollen sicher.

- Schulen Sie Mitarbeiter auf das Risiko von Social Media, wo Kontaktanfragen von Unbekannten leichtfertig akzeptiert werden.

- Schaffen Sie ein Bewusstsein dafür, dass veröffentlichte Daten in solchen Netzwerken darauf zu prüfen sind, wie sie gegen die Person genutzt werden können.

- Installieren Sie nie Software, die Ihnen Dritte ungefragt aufdrängen. Jeder Mitarbeiter muss wissen: Was darf der „externe Support“ und was nicht?

- Prüfen Sie jeden überraschenden Sachverhalt mit dem gesunden Menschenverstand.

Quelle: Commerzbank